Faut-il configurer son routeur avec 192.168.0..222 pour sécuriser son réseau ?

192.168.0.222 ne promet rien de révolutionnaire pour la sécurité de votre réseau : cette adresse, tout à fait légale en usage privé, ne filtre aucune menace venue d'Internet. Si votre routeur est…

9buddy expliqué simplement : télécharger depuis YouTube, Facebook et plus

Un chiffre : 720 000. C'est le nombre de vidéos mises en ligne chaque jour sur YouTube. Face à ce déluge, récupérer une séquence devient parfois une nécessité, pas juste un caprice…

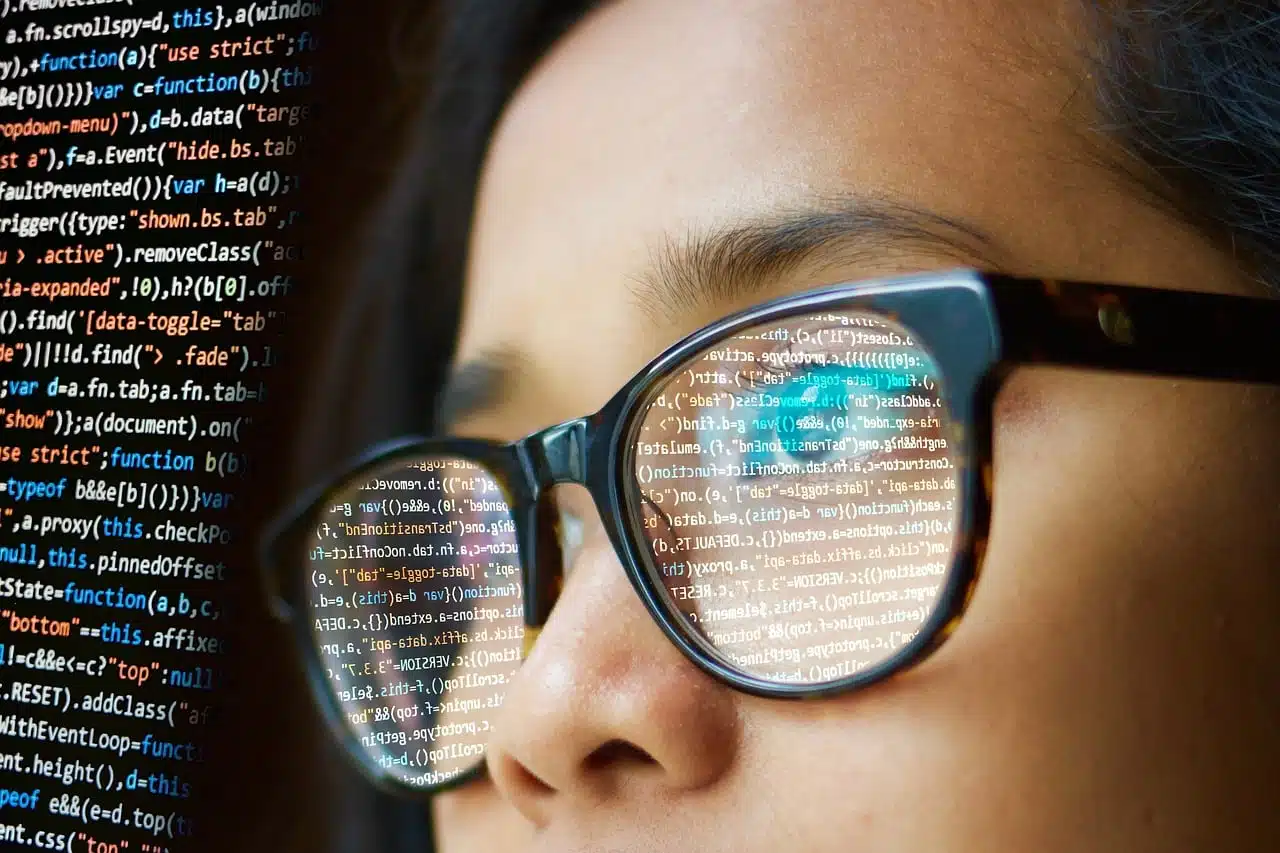

Comment dompter Python and list pour vos données au quotidien ?

Des colonnes de chiffres qui dansent, des caractères parasites qui s'invitent, des versions logicielles qui s'entrechoquent : le quotidien de la donnée ressemble parfois à un chantier sans plan. Ici, la rigueur…

Les callbots changent la façon de gérer la relation client

Plus de 60 % des interactions clients en entreprise pourraient déjà être traitées sans intervention humaine. Les centres de contact observent une baisse significative du temps d'attente depuis l'arrivée des callbots, selon…

Gérer son temps de communication : comment programmer un message sur WhatsApp

La fonction qui permettrait de programmer ses messages n'apparaît nulle part dans les menus de WhatsApp. Pourtant, derrière cette absence officielle, des parades existent. Outils externes, astuces de bidouilleurs, applications discrètes :…

Gérer son temps de communication : comment programmer un message sur WhatsApp

La fonction qui permettrait de programmer ses messages n'apparaît nulle part dans les menus de WhatsApp. Pourtant, derrière cette absence officielle, des parades existent.…

Sécurité des documents dans Adobe Experience Manager : protéger efficacement vos contenus

La gestion centralisée des droits d'accès donne l'illusion d'un rempart, mais rien n'est jamais totalement étanche. Même en verrouillant les autorisations, certains fichiers PDF…

Google drive s’impose-t-il comme l’outil de collaboration idéal en équipe ?

Dans la jungle des solutions de travail collaboratif, Google Drive ne cherche pas seulement à tirer son épingle du jeu : il change les…

Logiciels de traitement de texte : comparatif des meilleurs outils pour rédiger efficacement

La compatibilité entre fichiers reste un casse-tête fréquent, même parmi les solutions les plus populaires. Certains logiciels imposent leurs propres formats, d'autres misent sur…

Meilleures alternatives à Excel : outils de tableur performants pour votre activité

Les éditeurs de solutions bureautiques multiplient les innovations alors que Microsoft Excel domine encore largement le marché. Pourtant, certaines fonctionnalités clés, absentes ou limitées…

9buddy expliqué simplement : télécharger depuis YouTube, Facebook et plus

Un chiffre : 720 000. C'est le nombre de vidéos mises en ligne chaque jour sur YouTube. Face à ce déluge, récupérer une séquence…

Les callbots changent la façon de gérer la relation client

Plus de 60 % des interactions clients en entreprise pourraient déjà être traitées sans intervention humaine. Les centres de contact observent une baisse significative…

L’odyssée de la première console de jeux et son influence sur le gaming

En 1972, l'Odyssey marquait le début d'une révolution avec sa sortie en tant que première console de jeux vidéo de l'histoire. Conçue par Ralph…

Identifier une console rétro et des jeux vidéo vintage authentiques

Un jeu vidéo vieux de vingt ans peut aujourd'hui susciter plus d'admiration qu'un blockbuster dernier cri. Saugrenu ? Pas tant que ça, si l'on…

Corriger une localisation erronée sur Android : astuces et méthodes efficaces

Un smartphone Android qui se trompe de rue, de quartier, ou même de ville : voilà un scénario qui peut transformer une simple recherche…

Couvre les avancées technologiques et les tendances du secteur. Retrouvez des analyses et des informations sur les produits et services numériques.

Couvre les tendances et stratégies dans le domaine informatique. Elle fournit des analyses et des informations utiles pour les professionnels du secteur.

Recherche

Les immanquables